تعریف حفره امنیتی

حفره امنیتی یا آسیبپذیری، به نقاط ضعف یا نقصهایی در سیستمهای نرمافزاری، سختافزاری یا فرآیندهای امنیتی گفته میشود که مهاجمان میتوانند از آنها برای نفوذ به سیستم، سرقت اطلاعات یا ایجاد اختلال استفاده کنند. این حفرهها ممکن است در نتیجه خطاهای برنامهنویسی، پیکربندی نادرست سیستم، یا نبود بهروزرسانیهای امنیتی ایجاد شوند.

انواع حفره های امنیتی

- حفرههای نرمافزاری: این نوع حفرهها معمولاً در نتیجه خطاهای برنامهنویسی یا طراحی ضعیف نرمافزار رخ میدهند.

- حفرههای سختافزاری: این نوع حفرهها در سختافزار یا قطعات الکترونیکی وجود دارند و ممکن است به دلیل طراحی ناقص یا نقص در ساخت ایجاد شوند.

- حفرههای پیکربندی: این نوع حفرهها به دلیل پیکربندی نادرست سیستمها یا نرمافزارها ایجاد میشوند.

حفره امنیتی در برنامه های کامپیوتری

حفره امنیتی در برنامه های کامپیوتری، به نقاط ضعف یا نقصهایی گفته میشود که در کدهای برنامهنویسی وجود دارند و مهاجمان میتوانند از آنها برای نفوذ به سیستم، سرقت اطلاعات یا ایجاد اختلال استفاده کنند. این حفره ها که در طول طراحی نرم افزار به وجود میآیند، مانند درهایی باز در یک ساختمان هستند که به مهاجمان اجازه میدهند به راحتی وارد سیستم شوند.

انواع حفره های امنیتی در برنامهها

- حفرههای تزریق: این نوع حفره زمانی رخ میدهد که ورودیهای کاربر به طور صحیح اعتبارسنجی نشوند و مهاجم بتواند کدهای مخرب را به برنامه تزریق کند.

- حفرههای بافر اورفلو: زمانی اتفاق میافتد که دادههای ورودی بیش از حد فضای اختصاص داده شده به یک بافر را پر کنند و باعث شوند دادههای مجاور یا حتی کدهای برنامه دستکاری شوند.

- حفرههای دسترسی غیرمجاز: این حفرهها به مهاجمان اجازه میدهند به بخشهایی از برنامه یا سیستم دسترسی پیدا کنند که برای آنها مجاز نیست.

- حفرههای احراز هویت: این حفرهها به مهاجمان اجازه میدهند با استفاده از اطلاعات کاربری جعلی یا روشهای دور زدن احراز هویت، به سیستم وارد شوند.

- حفرههای منطقی: این حفرهها به دلیل اشتباهات در طراحی منطق برنامه ایجاد میشوند و میتوانند منجر به رفتارهای غیرمنتظره و آسیبپذیر شوند.

حفره امنیتی در برنامه های کامپیوتر در جدول

| نوع حفره امنیتی | شرح | مثال |

|---|---|---|

| تزریق SQL (SQL Injection) | مهاجم کدهای SQL را در ورودیهای فرمهای وب تزریق میکند تا به پایگاه داده دسترسی پیدا کرده و اطلاعات را دستکاری یا حذف کند. | تزریق کد SQL در فیلد جستجوی یک سایت برای نمایش همه رکوردهای پایگاه داده |

| تزریق XSS (Cross-Site Scripting) | مهاجم اسکریپتهای مخرب را در صفحات وب تزریق میکند تا به کاربران دیگر آسیب برساند یا اطلاعات آنها را سرقت کند. | تزریق یک اسکریپت جاوا اسکریپت در یک انجمن آنلاین برای سرقت کوکیهای کاربران |

| حملات CSRF (Cross-Site Request Forgery) | مهاجم کاربر را فریب میدهد تا بدون آگاهی او درخواستهایی را به وبسایت ارسال کند. | ایجاد یک لینک مخرب که با کلیک روی آن، یک تراکنش مالی از حساب کاربری کاربر انجام میشود. |

| حملات کلیکجکینگ (Clickjacking) | مهاجم یک لایه شفاف روی یک عنصر صفحه قرار میدهد تا کاربر را به کلیک روی آن گمراه کند. | ایجاد یک دکمه “لایک” مخفی زیر یک ویدیو که با کلیک روی آن، کاربر بدون آگاهی، در یک صفحه دیگر لایک میکند. |

| حملات DDoS (Distributed Denial of Service) | مهاجم با ارسال حجم زیادی از درخواستها به سرور، باعث از کار افتادن سایت میشود. | حمله به یک سایت فروشگاهی در روز جمعه سیاه برای جلوگیری از فروش محصولات |

| حفرههای احراز هویت | ضعف در سیستمهای احراز هویت میتواند به مهاجمان اجازه دهد تا با استفاده از اطلاعات کاربری جعلی به سیستم وارد شوند. | حدس زدن رمز عبور مدیر سیستم با استفاده از روشهای ساده |

| حفرههای مربوط به فایلها | این حفرهها به مهاجمان اجازه میدهند تا فایلهای روی سرور را آپلود، حذف یا ویرایش کنند. | آپلود یک فایل اجرایی مخرب در یک فرم آپلود فایل برای اجرای آن روی سرور |

| حفرههای بافر اورفلو | زمانی اتفاق میافتد که دادههای ورودی بیش از حد فضای اختصاص داده شده به یک بافر را پر کنند و باعث شوند دادههای مجاور یا حتی کدهای برنامه دستکاری شوند. | بهرهبرداری از یک بافر اورفلو برای اجرای کد دلخواه روی سیستم |

| حفرههای منطقی | این حفرهها به دلیل اشتباهات در طراحی منطق برنامه ایجاد میشوند و میتوانند منجر به رفتارهای غیرمنتظره و آسیبپذیر شوند. | یک خطای منطقی در یک برنامه حسابداری که باعث میشود مبالغ به اشتباه محاسبه شود. |

حفره های امنیتی اندروید

اندروید، به عنوان محبوبترین سیستمعامل موبایل جهان، به دلیل ماهیت متنباز بودن و گستردگی دستگاههای مجهز به آن، همواره در معرض تهدیدات امنیتی قرار دارد. حفرههای امنیتی در اندروید، نقاط ضعفی هستند که هکرها میتوانند از آنها برای نفوذ به دستگاه شما، سرقت اطلاعات شخصی، نصب بدافزار و یا حتی کنترل از راه دور گوشی استفاده کنند.

چرا اندروید در معرض حفرههای امنیتی است؟

- متنباز بودن: کد منبع اندروید برای همه قابل دسترسی است که امکان شناسایی و بهرهبرداری از نقاط ضعف را برای هکرها فراهم میکند.

- تنوع دستگاهها: تعداد بسیار زیاد دستگاههای اندرویدی با سختافزار و نرمافزارهای مختلف، شناسایی و رفع همه حفرهها را دشوار میکند.

- تاخیر در بهروزرسانیها: بسیاری از دستگاههای اندرویدی به دلیل سیاستهای سازندگان یا محدودیتهای سختافزاری، بهروزرسانیهای امنیتی را به کندی دریافت میکنند.

- اپلیکیشنهای شخص ثالث: نصب اپلیکیشنها از منابع غیرقابل اعتماد میتواند منجر به ورود بدافزار به دستگاه شود.

انواع حفره های امنیتی اندروید

- حفرههای سیستمعامل: این حفرهها در خود سیستمعامل اندروید وجود دارند و میتوانند به هکرها اجازه دهند تا به هسته سیستم دسترسی پیدا کنند.

- حفرههای اپلیکیشنها: این حفرهها در اپلیکیشنهای شخص ثالث وجود دارند و میتوانند به هکرها اجازه دهند تا به اطلاعات شخصی شما دسترسی پیدا کنند یا دستگاه شما را کنترل کنند.

- حفرههای شبکه: این حفرهها در ارتباطات شبکهای دستگاه ایجاد میشوند و میتوانند به هکرها اجازه دهند تا ترافیک شبکه شما را رهگیری یا دستکاری کنند.

حفره های امنیتی سایت

حفرههای امنیتی در سایتها، همانند درهای باز در یک ساختمان، مهاجمان را به داخل سیستم شما دعوت میکنند. این حفرهها میتوانند به دلایل مختلفی مانند خطاهای برنامهنویسی، پیکربندی نادرست سرور، یا استفاده از نرمافزارهای قدیمی و دارای آسیبپذیری ایجاد شوند.

انواع حفره های امنیتی سایت

- تزریق SQL (SQL Injection): این نوع حمله زمانی رخ میدهد که مهاجم کدهای SQL را در ورودیهای فرمهای وب تزریق میکند تا به پایگاه داده دسترسی پیدا کرده و اطلاعات را دستکاری یا حذف کند.

- تزریق XSS (Cross-Site Scripting): در این حمله، مهاجم اسکریپتهای مخرب را در صفحات وب تزریق میکند تا به کاربران دیگر آسیب برساند یا اطلاعات آنها را سرقت کند.

- حملات CSRF (Cross-Site Request Forgery): در این نوع حمله، مهاجم کاربر را فریب میدهد تا بدون آگاهی او درخواستهایی را به وبسایت ارسال کند.

- حملات کلیکجکینگ (Clickjacking): در این حمله، مهاجم یک لایه شفاف روی یک عنصر صفحه قرار میدهد تا کاربر را به کلیک روی آن گمراه کند.

- حملات DDoS (Distributed Denial of Service): در این حمله، مهاجم با ارسال حجم زیادی از درخواستها به سرور، باعث از کار افتادن سایت میشود.

- حفرههای احراز هویت: ضعف در سیستمهای احراز هویت میتواند به مهاجمان اجازه دهد تا با استفاده از اطلاعات کاربری جعلی به سیستم وارد شوند.

- حفرههای مربوط به فایلها: این حفرهها به مهاجمان اجازه میدهند تا فایلهای روی سرور را آپلود، حذف یا ویرایش کنند.

چگونه از سایت خود در برابر حفرههای امنیتی محافظت کنیم؟

- بروزرسانی منظم: همواره نرمافزارها، سیستم عامل و پلاگینهای سایت را به آخرین نسخه بهروزرسانی کنید.

- استفاده از رمزهای عبور قوی: رمزهای عبور پیچیده و منحصر به فرد برای حسابهای کاربری ایجاد کنید.

- محدود کردن دسترسیها: به کاربران فقط دسترسیهای مورد نیاز را بدهید.

- ایجاد بکآپ: مرتباً از دادههای سایت خود بکآپ تهیه کنید.

- استفاده از فایروال: یک فایروال قوی برای محافظت از سرور خود در برابر حملات خارجی استفاده کنید.

- اسکن منظم: به صورت دورهای سایت خود را اسکن کنید تا حفرههای امنیتی احتمالی را شناسایی کنید.

- استفاده از پروتکل HTTPS: برای انتقال ایمن دادهها از پروتکل HTTPS استفاده کنید.

حفره های امنیتی شبکه

حفرههای امنیتی شبکه، همانند درهای باز در یک ساختمان، مهاجمان را به داخل شبکه شما دعوت میکنند. این حفرهها میتوانند به دلایل مختلفی مانند پیکربندی نادرست تجهیزات شبکه، استفاده از رمزهای عبور ضعیف، یا وجود آسیبپذیری در نرمافزارهای شبکه ایجاد شوند.

انواع حفره های امنیتی شبکه

- حفرههای پیکربندی: اشتباهات در پیکربندی تجهیزات شبکه مانند روترها، سوئیچها و فایروالها میتواند منجر به ایجاد حفرههای امنیتی شود.

- حفرههای نرمافزاری: آسیبپذیریهای موجود در سیستمعاملها، نرمافزارهای کاربردی و پروتکلهای شبکه میتوانند مورد سوء استفاده قرار گیرند.

- حفرههای فیزیکی: دسترسی غیرمجاز به تجهیزات شبکه میتواند برای مهاجمان فرصت ایجاد کند.

- حفرههای انسانی: اشتباهات انسانی مانند اشتراکگذاری رمز عبور یا کلیک کردن روی لینکهای مخرب میتواند منجر به نفوذ به شبکه شود.

چگونه از شبکه خود در برابر حفرههای امنیتی محافظت کنیم؟

- بروزرسانی منظم: همواره سیستمعاملها، نرمافزارهای شبکه و تجهیزات شبکه را به آخرین نسخه بهروزرسانی کنید.

- استفاده از رمزهای عبور قوی: رمزهای عبور پیچیده و منحصر به فرد برای حسابهای کاربری و دستگاهها ایجاد کنید.

- محدود کردن دسترسیها: به کاربران فقط دسترسیهای مورد نیاز را بدهید.

- ایجاد بکآپ: مرتباً از دادههای شبکه خود بکآپ تهیه کنید.

- استفاده از فایروال: یک فایروال قوی برای محافظت از شبکه خود در برابر حملات خارجی استفاده کنید.

- اسکن منظم: به صورت دورهای شبکه خود را اسکن کنید تا حفرههای امنیتی احتمالی را شناسایی کنید.

- آموزش کاربران: به کاربران آموزش دهید تا در برابر حملات فیشینگ و سایر تهدیدات امنیتی هوشیار باشند.

- سیستم تشخیص نفوذ (IDS): از یک سیستم تشخیص نفوذ برای شناسایی فعالیتهای مشکوک در شبکه استفاده کنید.

برخی از رایجترین حملات شبکه

- اسکن پورت: شناسایی پورتهای باز روی دستگاههای شبکه

- تزریق کد: تزریق کدهای مخرب به برنامههای کاربردی

- انکار سرویس (DoS): ایجاد اختلال در سرویسدهی یک شبکه با ارسال حجم زیادی از ترافیک

- فیشینگ: فریب دادن کاربران برای افشای اطلاعات شخصی

- مهندسی اجتماعی: استفاده از روشهای روانشناسی برای فریب دادن کاربران

حفره های امنیتی لینوکس

لینوکس به عنوان یکی از محبوبترین سیستمعاملهای متنباز، به دلیل ساختار باز و مشارکت گسترده توسعهدهندگان، همواره در معرض بررسی و تحلیل امنیتی قرار دارد. اگرچه لینوکس به دلیل ساختار هسته و معماری خود، از نظر امنیتی نسبت به سیستمعاملهایی مانند ویندوز قویتر تلقی میشود، اما همچنان از وجود حفرههای امنیتی در امان نیست.

انواع حفره های امنیتی در لینوکس

- حفرههای هسته لینوکس: این حفرهها در هسته اصلی سیستمعامل وجود دارند و میتوانند به مهاجمان اجازه دهند تا به کل سیستم دسترسی پیدا کنند.

- حفرههای نرمافزارهای کاربردی: بسیاری از نرمافزارهای کاربردی که روی لینوکس اجرا میشوند، ممکن است حاوی آسیبپذیریهایی باشند.

- حفرههای پیکربندی: اشتباهات در پیکربندی فایروال، سرویسها و سایر اجزای شبکه میتوانند منجر به ایجاد حفرههای امنیتی شوند.

- حفرههای مربوط به مجوزها: تنظیمات نادرست مجوزهای فایلها و دایرکتوریها میتواند به مهاجمان اجازه دهد تا به فایلها و دایرکتوریهایی که نباید به آنها دسترسی داشته باشند، دسترسی پیدا کنند.

حفره امنیتی کرنل لینوکس

حفره امنیتی کرنل لینوکس به آسیبپذیریهایی گفته میشود که در هسته سیستمعامل لینوکس (Kernel) وجود دارند و میتوانند به مهاجمان اجازه دهند تا به سطح دسترسی بالاتر (مثلاً دسترسی ریشه یا root) برسند، دادهها را دستکاری کنند یا کنترل کامل سیستم را به دست بگیرند. این حفرهها گاهی ناشی از باگهای برنامهنویسی، مدیریت نادرست حافظه (مثلاً بافر اورفلو)، یا نقص در ماژولهای کرنل هستند. مشهورترین نمونهها مثل «Dirty COW» (CVE-2016-5195) سالها میلیونها سرور را در معرض خطر قرار دادند.

حفره امنیتی exim

نرمافزار Exim یک Mail Transfer Agent (MTA) است که در بسیاری از سیستمهای لینوکسی برای ارسال ایمیل استفاده میشود. بهدلیل گستردگی استفاده آن، Exim هدف حملات زیادی قرار میگیرد و گاه به گاه حفرههای امنیتی مهمی در آن کشف میشود.

رفع حفره امنیتی اگزیم

برای رفع حفرههای امنیتی در Exim، باید بهروزرسانی، پیکربندی درست، و اعمال محدودیتهای امنیتی را بهصورت مرحلهبهمرحله انجام دهید. در ادامه مراحل کلی و توصیهشده برای رفع آسیبپذیریهای امنیتی Exim آمده است:

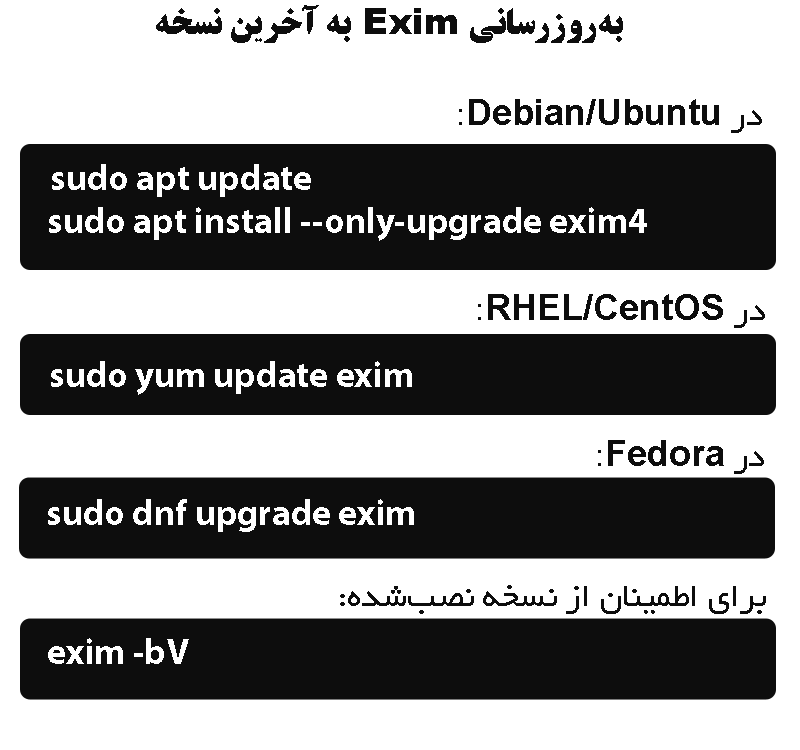

✅ ۱. بهروزرسانی Exim به آخرین نسخه

بیشتر آسیبپذیریها با بهروزرسانی به نسخه جدید رفع میشوند.

✅ ۲. بررسی و اصلاح فایل پیکربندی

فایل پیکربندی معمولاً در مسیرهای زیر قرار دارد:

- /etc/exim/exim.conf

- یا مجموعهای از فایلها در: /etc/exim4/

موارد امنیتی پیشنهادی:

- غیرفعالسازی remote command execution از طریق پیکربندی نامناسب فیلتر یا ACL.

- محدود کردن access به SMTP فقط برای آدرسهای IP مجاز.

- بررسی ACL برای جلوگیری از ارسال ایمیل توسط کاربران ناشناس (open relay).

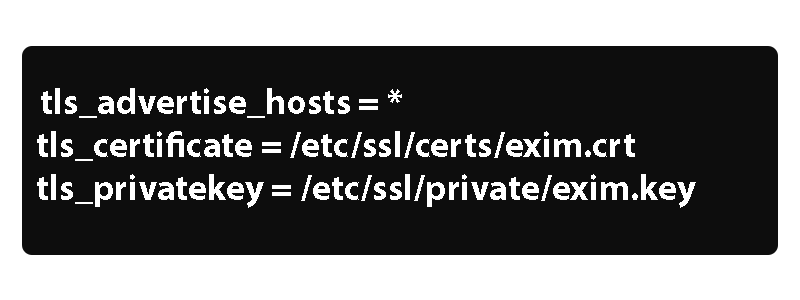

✅ ۳. فعالسازی TLS و محدودسازی اتصالات

در پیکربندی، گزینههای زیر را اضافه یا فعال کنید:

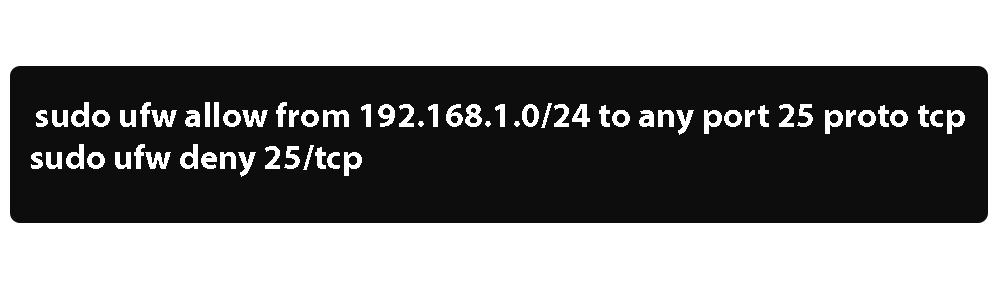

✅ ۴. محدود کردن دسترسی با فایروال

مثال با ufw (در Ubuntu):

✅ ۵. استفاده از AppArmor یا SELinux

در سیستمهایی که از AppArmor یا SELinux پشتیبانی میکنند، سیاستهای محدودکننده برای Exim بنویسید تا مانع اجرای دستورات خطرناک شود.

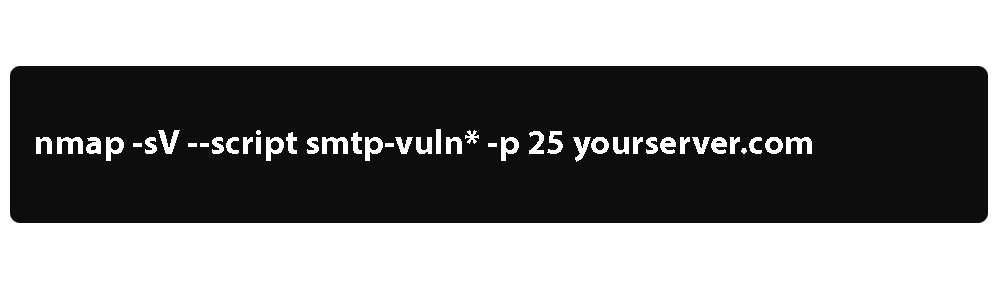

✅ ۶. بررسی امنیت با ابزارها

پس از اعمال تنظیمات، با ابزارهایی مانند lynis یا clamav و یا حتی اسکن پورت با nmap وضعیت امنیتی را بررسی کنید:

✅ ۷. بررسی CVEهای جدید

مرتباً به منابع رسمی مانند NVD یا exim.org مراجعه کنید و نسخه خود را بررسی نمایید.

نرم افزار حسابداری قرض الحسنه پاسارگاد با بهرهگیری از آخرین فناوریهای امنیتی، سطح بالایی از حفاظت را برای اطلاعات حساس کاربران فراهم میکند. این نرمافزار از پروتکلهای رمزنگاری قوی برای محافظت از دادهها در برابر دسترسیهای غیرمجاز استفاده میکند. علاوه بر این، سیستمهای تشخیص نفوذ پیشرفته به طور مداوم شبکه را رصد کرده و هرگونه تهدید احتمالی را شناسایی و خنثی میکنند. با استفاده از روشهای احراز هویت چند مرحلهای، نرمافزار پاسارگاد اطمینان حاصل میکند که تنها کاربران مجاز به دسترسی به اطلاعات خود دارند. همچنین، این نرمافزار به صورت دورهای بهروزرسانی میشود تا از آسیبپذیریهای جدید محافظت کند و امنیت اطلاعات کاربران را تضمین نماید.

حفره امنیتی heartbleed چیست؟

حفره امنیتی Heartbleed یکی از معروفترین و خطرناکترین آسیبپذیریهای تاریخ اینترنت است که در سال ۲۰۱۴ کشف شد. Heartbleed یک آسیبپذیری در کتابخانه OpenSSL است که به مهاجم اجازه میدهد تا بخشهایی از حافظه سرور را از راه دور بخواند، بدون احراز هویت.

جزئیات فنی حفره امنیتی heartbleed

- شماره CVE: CVE-2014-0160

- محدوده آسیبپذیر: نسخههای OpenSSL بین ۱.۰.۱ و ۱.۰.1f (و نسخههای بتای ۱.۰.۲)

- کتابخانه آسیبدیده: تابع مربوط به قابلیت Heartbeat در پروتکل TLS/DTLS

- نوع آسیبپذیری: Buffer over-read

- نتیجه: مهاجم میتواند تا 64KB از حافظه سرور را در هر درخواست بخواند — بارها و بارها.

چه دادههایی در معرض خطر حفره امنیتی heartbleed هستند؟

- کلیدهای خصوصی SSL/TLS

- نام کاربری و رمز عبور

- ایمیلها، چتها، فایلها

- دادههای حساس اپلیکیشنهای در حال اجرا

نحوه رفع Heartbleed

- بهروزرسانی OpenSSL به نسخه امن (۱.۰.1g یا بالاتر).

- تولید مجدد کلیدهای خصوصی SSL و دریافت گواهیهای جدید.

- مطمئن شدن از لغو (revoke) گواهیهای قدیمی.

- بررسی سرورها با ابزارهایی مانند: nmap –script ssl-heartbleed

- ابزار آنلاین مانند https://filippo.io/Heartbleed/

چگونه حفرههای امنیتی ایجاد میشوند؟

- خطاهای برنامهنویسی: اشتباهات در کد نویسی که منجر به ایجاد نقاط ضعف در نرمافزار میشود.

- پیکربندی نادرست: تنظیمات اشتباه در سیستمها که میتواند منجر به دسترسی غیرمجاز شود.

- بروزرسانی نشدن نرمافزارها: عدم نصب بهروزرسانیهای امنیتی میتواند باعث باقی ماندن حفرههای شناخته شده شود.

- استفاده از رمزهای عبور ضعیف: رمزهای عبور ضعیف به راحتی قابل حدس زدن هستند و میتوانند منجر به نفوذ به سیستم شوند.

- مهندسی اجتماعی: فریب دادن کاربران برای افشای اطلاعات شخصی یا انجام اقدامات خاصی که به مهاجم اجازه دسترسی به سیستم را میدهد.

چرا حفرههای امنیتی مهم هستند؟

حفرههای امنیتی تهدیدی جدی برای امنیت اطلاعات و سیستمها هستند. مهاجمان میتوانند از این حفرهها برای:

- سرقت اطلاعات حساس: مانند اطلاعات شخصی، مالی یا تجاری

- ایجاد اختلال در سیستمها: مانند از کار انداختن سرورها یا شبکهها

- گروگانگیری دادهها: رمزگذاری دادهها و درخواست باج برای بازگرداندن آنها

- توزیع انواع بد افزار: انتشار ویروسها، کرمها و سایر بدافزارها

چگونه از خود در برابر حفرههای امنیتی محافظت کنیم؟

- بروزرسانی نرمافزارها: همیشه نرمافزارها و سیستم عامل خود را به آخرین نسخه بهروزرسانی کنید.

- استفاده از رمزهای عبور قوی: رمزهای عبور قوی و منحصر به فرد برای هر حساب کاربری ایجاد کنید.

- احتیاط در هنگام کلیک بر روی لینکها: از کلیک بر روی لینکهای ناشناخته یا مشکوک خودداری کنید.

- نصب نرمافزارهای امنیتی: از آنتیویروس و فایروال برای محافظت از سیستم خود استفاده کنید.

- آموزش کاربران: به کاربران آموزش دهید که چگونه از خود در برابر حملات سایبری محافظت کنند.