امنيت وب در نرم افزار ها

امنیت وب در درجه اول مربوط به افراد، فرآیندها و فناوری هایی است که در کنار هم کار می کنند تا طیف گسترده ای از تهدیدها، آسیب پذیری ها را کاهش داده و شامل بازدارندگی، تعامل بین المللی، انعطاف پذیری و سیاست های بازیابی و فعالیت ها می شوند. در عین حال عملیات شبکه های رایانه ای، تضمین اطلاعات، قانون اجرا و غیره را نیز پوشش می دهد.

تعریف امنیت وب

امنیت وب محافظت از سیستم های متصل به اینترنت از جمله سخت افزار، نرم افزار و داده ها در مقابل حملات سایبری است که از دو کلمه امنیت و وب تشکیل شده است: وب به تکنولوژی شامل سیستم ها، شبکه ها، برنامه ها و دیتا بر می گردد و در حالی که امنیت شامل امنیت سیستم، امنیت شبکه و امنیت اپلیکیشن و اطلاعات می شود.

در واقع بدنه تکنولوژی ها و عملیات است که طراحی شده اند تا نتورک ها، وسایل، برنامه و دیتا را در مقابل حمله ها، دزدیها، صدمات، تغییرات و دسترسی غیرمجاز محافظت کند. امنیت وب به عنوان امنیت تکنولوژی اطلاعات نیز شناخته می شود. همچنین در امنیت دستگاه خودبانک ITM نیز این موضوع لحاظ گردیده است.

همچنین می توان امنیت وب را مجموعه ای از قوانین و رویه های طراحی شده برای محافظت از منابع کامپیوتری و اطلاعات آنلاین در مقابل تهدید ها دانست. به علت وابستگی آن به کامپیوتر ها در صنعت مدرن که انبوه اطلاعات محرمانه و ضروری را در مورد مردم در خود ذخیره و یا منتقل می کنند، امنیت وب یک کارکرد مهم و ضروری در بسیاری از مشاغل است. و با داشتن اطلاعات و سواد دیجیتال میتوانید محافظه کارانه و بهتر این موضوع را رعایت کنید

اهداف امنیت وب

هدف از امنیت وب، محافظت از اطلاعات در برابر حمله سایبری، یا سرقت می باشد. امنیت وب می تواند حداقل با یکی از این سه هدف محاسبه می شود:

- محافظت از محرمانه بودن اطلاعات

- حفظ یکپارچگی دیتا

- در دسترس بودن داده ها برای کاربران مجاز

این اهداف را CIA می نامند که شامل confidentiality, integrity, availability، این موارد اساس کلیه برنامه های امنیتی را تشکیل می دهد. سه گانه CIA یک مدل امنیتی است که برای هدایت سیاست های مربوط به امنیت اطلاعات در داخل سازمان یا شرکت طراحی شده است. این مدل سه گانه AIC(در دسترسی بودن، یکپارچگی و محرمانه بودن) برای جلوگیری از اشتباه شدن آن با سازمان سیا CIA، نیز نامیده می شود.

معیارهای سیا یکی از مواردی هستند که بیشتر سازمان ها و شرکت ها هنگام نصب یک برنامه جدید، ایجاد بانک اطلاعاتی و هنگام تضمین دسترسی به برخی داده ها از آن استفاده می کنند. برای این که اطلاعات کاملاً ایمن باشد، هم این اهداف امنیتی باید عملی شوند. این سیاست های امنیتی در کنار هم کار می کنند و نباید حتی یکی از آنها را نادیده گرفت.

شرکت برنامه نویسان نو اندیش پاسارگاد جهت حفظ امنیت سایت و نرم افزار صندوق قرض الحسنه و نرم افزار تعاونی اعتبار، از مدل(در دسترس بودن، یکپارچی، و محرمانه بودن) CIA بهره می برند.

شما عزیزان می توانید برای درخواست دمو و گرفتن پاسخ سوالات خود در این زمینه با ما تماس بگیرید، تا مشاوران ما راهنمایی های لازم را در اختیارتان قرار دهند.

محرمانه بودن(Confidentiality)

محرمانه بودن تقریبا با حریم خصوصی برابری دارد و از افشای غیرمجاز اطلاعات جلوگیری می کند. این شامل حفاظت از داده ها و دسترسی دادن به کسانی است که مجاز به دیدن این اطلاعات هستند، بدون این که اجازه بدهند دیگران از آنها اطلاعی داشته باشند. این مدل اجازه می دهد که اطلاعات به فرد اشتباهی نرسند، و فقط افراد صحیح به آن ها دسترسی داشته باشند. رمزگذاری داده ها مثال خوبی برای اطمینان از محرمانه بودن است.

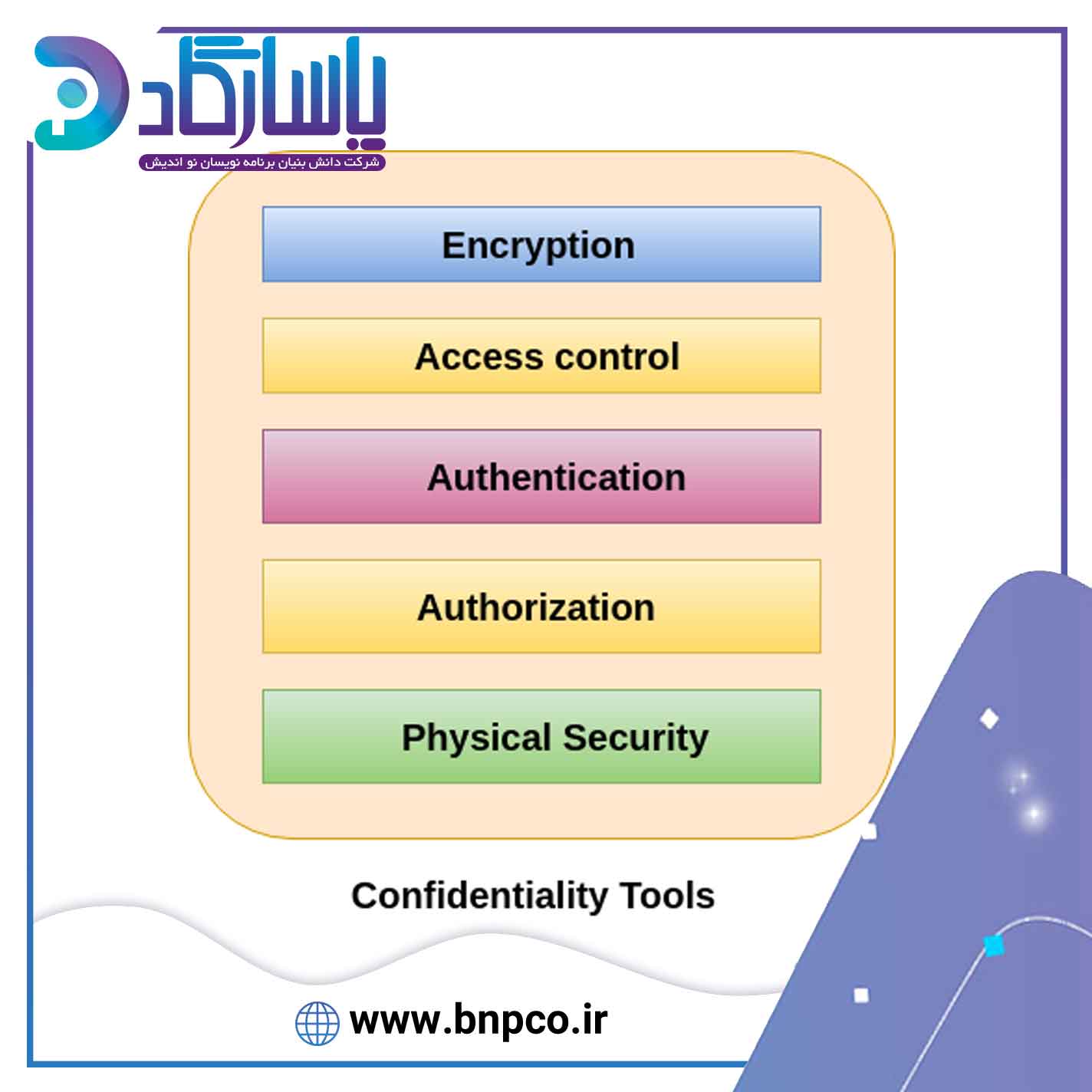

ابزار محرمانه بودن

رمزگذاری

رمزگذاری روشی برای تبدیل داده ها به اطلاعات است تا با استفاده از یک الگوریتم، آن را برای کاربران غیرمجاز، غیرقابل خوانش کند. تبدیل داده از یک کلید مخفی(کلید رمزگذاری) استفاده می کند تا داده های تبدیل شده فقط با استفاده از یک کلید مخفی دیگر(کلید رمزگشایی) قابل خواندن باشند. این مدل از داده های حساس مثل شماره کردیت کارت شما با رمزگذاری آن ها، محافظت می کند.

کنترل دسترسی

کنترل دسترسی قوانین و سیاست هایی را تعریف می کند تا براساس آن دسترسی به سیستم یا منابع فیزیکی یا مجازی را محدود کند. این فرآیندی است که به وسیله آن کاربران می توانند به راحتی دسترسی داشته باشند و امتیاز خاصی برای رسیدن به سیستم ها، منابع یا اطلاعات بدست می آورند.

در سیستم های کنترل دسترسی، کاربران نیاز دارند تا دسترسی های لازم را داشته باشند، مانند نام فرد یا شماره سریال کامپیوتر.

در سیستم های فیزیکی، این اعتبارسنجی ها می تواند به صورت فرم های مختلف نمود پیدا کند، اما نمی توان گفت این اعتبارسنجی به تنهایی بتواند امنیت ایجاد کند.

احراز هویت

احراز هویت فرایندی است که هویت یا نقش شخص را تضمین و تایید می کند. این کار به چندین روش مختلف قابل انجام می شود، اما معمولاً مبتنی بر ترکیبی از-

- آنچه که شخص دارد(مانند کارت هوشمند برای ذخیره رمزها)

- آنچه شخص می داند(مانند پسورد)

- آنچه شخص دارد(مانند اثر انگشت)

احراز هویت ضرورت هر سازمان است زیرا سازمان ها را قادر می سازد تا با دادن دسترسی کاربران مجاز تایید شده به منابع محافظت شده، شبکه خود را امن نگه دارند. این منابع ممکن است شامل سیستم های کامپیوتری، شبکه ها، دیتابیس ها، وبسایت ها، و دیگر اپلیکشن های برپایه نتورک یا خدمات باشد.

مجوزها

مجوزهای یکی از مکانیزم های امنیتی هستند که اجازه انجام یا داشتن کاری را می دهند. این کار برای تعیین دسترسی شخص یا سیستم به منابع، براساس یک سیاست کنترل دسترسی، از جمله برنامه های رایانه ای، پرونده ها، خدمات، داده ها و ویژگی های برنامه کاربردی مورد استفاده قرار می گیرد. معمولاً از مجوزها برای تایید هویت شخص استفاده می شود. مدیران سیستم ها معمولا سطح مجوزها را برای تمام سیستم و منابع کاربر مشخص می کنند. در حین مجوز، سیستم قوانین دسترسی معتبر برای کاربر را براساس قوانین دسترسی تایید یا رد می کند.

امنیت فیزیکی

امنیت فیزیکی، مواردی را معرفی می کند که طراحی شده اند تا دسترسی های غیرمجاز از IT مانند تاسیسات، تجهیزات، پرسنل، منابع و سایر موارد را رد کنند. این مورد می تواند مانع تهدیدات جسمی از جمله سرقت، خرابکاری، آتش سوزی و بلایای طبیعی نیز شود.

یکپارچگی(Integrity)

یکپارچگی به روش هایی اطلاق می شود که برای اطمینان از اده های واقعی، دقیق و محافظت شده از کاربران غیرمجاز کاربرد دارند. این خاصیت است که اطلاعات به شیوه غیرمجازی تغییر نمی یابد و منبع اطلاعات نیز واقعی است.

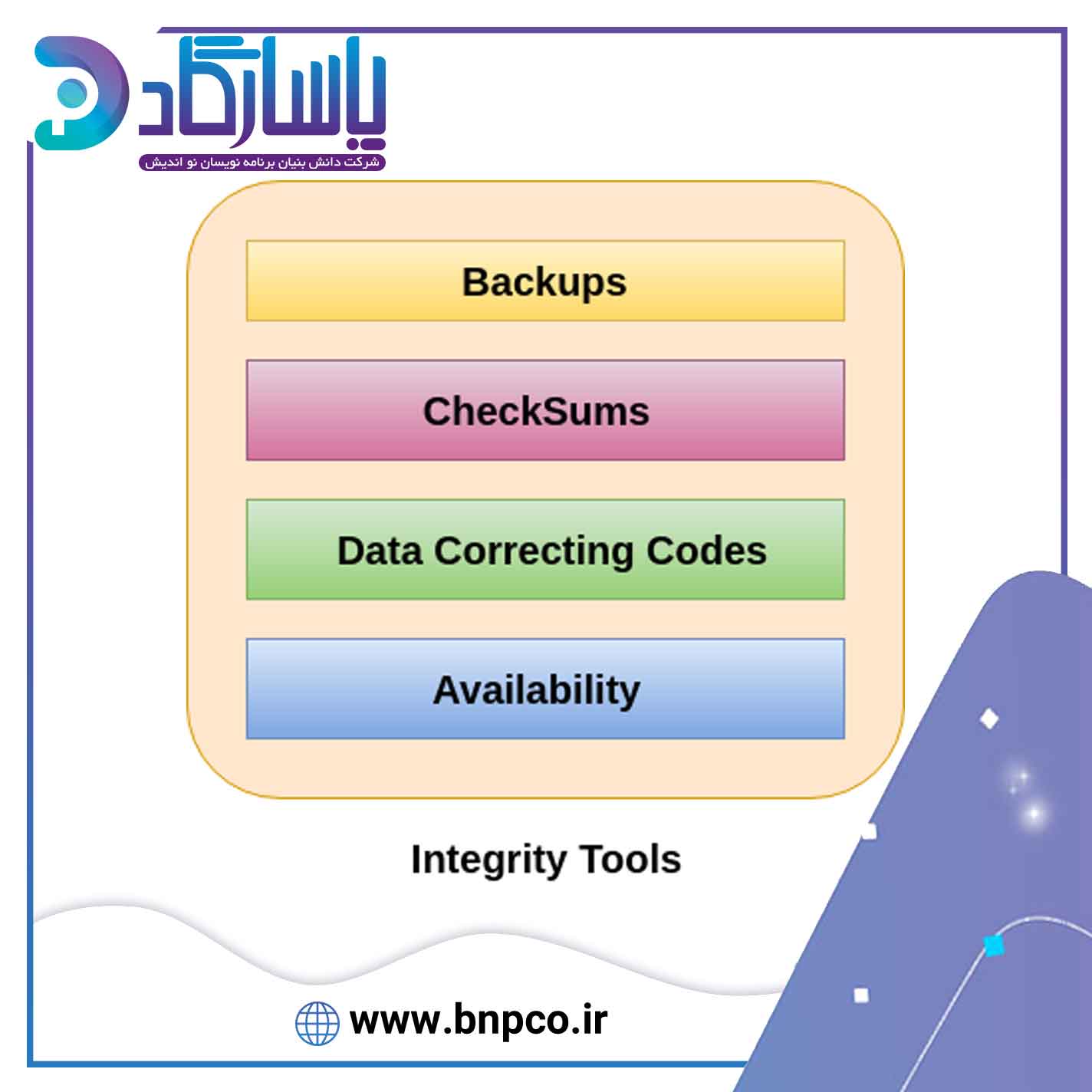

ابزار برای یکپارچگی

پشتیبان گیری

پشتیبان گیری یکی از راه های بایگانی دوره ای از داده هاست. این فرآیند باعث کپی داده ها یا فایل آن می شود تا درحالی که داده اصلی از بین رفته یا پاک شده است. گاهی داده ها برای این که در فرآیند زمانی، مانند مطالعات طولی، آماری یا برای سوابق تاریخی برای پاسخگویی به الزامات سیاست های حفظ دیتا، کپی می شوند. اپلیکیشن های بسیاری به خصوص در محیط ویندوز با استفاده از پسوند فایل .BAk کار پشتیبان گیری را انجام می دهند.

Checksums

checksum یک مقدار عددی است که برای تایید صحت یکپارچگی یک فایل یا انتقال داده ها به کار برده می شود. به عبارت دیگر، محاسبه یک تابع است که محتوای یک پرونده را به ارزش های عددی نگاشت می کند. آنها معمولاً برای مقایسه دو مجموعه داده استفاده می شود تا مطمئن شود که یکی هستند. یک تابع checksum کاملاً به محتوای فایل وابسته است. آنها به گونه ای طراحی شده اند که حتی با یک تغییر کوچک در فایل ورودی، نتیجه خروجی این تابع نیز متفاوت خواهد بود.

کدهای تصحیح داده

کدهای تصحیح داده برای ذخیره سازی آن ها به گونه ای است که حتی می تواند تغییرات کوچک را به راحتی تشخیص دهد و به طور خودکار اصلاح کند.

در دسترس بودن(Availability)

در دسترس بودن یکی از ویژگی ها را دارد که در آن اطلاعات توسط افراد مجاز برای انجام آن، قابل دسترس و اصلاح خواهند بود. این ویژگی تضمین دسترسی مطمئن و مداوم را به داده های حساس توسط افراد مجاز می دهد.

ابزار برای در دسترس بودن

- حفاظت های فیزیکی

- افزونه های کامپیوتری

حفاظت فیزیکی

حفاظت فیزیکی به معنای نگهداری اطلاعات حتی در صورت بروز چالش های فیزیکی است. این ابزار اطمینان حاصل می کند که اطلاعات حساس و فناوری اطلاعات مهم در مناطق امن قرار بگیرند.

افزونه های کامپیوتری

از این ابزار برای تحمل خطا در برابر مشکلات تصادفی به کاربرده می شود. این ابزار از کامپیوترها و آن دستگاه های ذخیره سازی محافظت می کند که به عنوان جایگزین در صورت خرابی استفاده می شوند.

[ratings]